NIST CSF 2.0: El framework de ciberseguridad que toda empresa debería conocer

Una guía práctica con caso de estudio real para implementar el Cybersecurity Framework en tu organización, función por función.

¿Tiene tu empresa un programa de ciberseguridad… o solo tiene antivirus?

Si esa pregunta genera incomodidad, no estás solo. La mayoría de las organizaciones medianas en América Latina operan con medidas reactivas y dispersas: un antivirus aquí, un firewall básico allá, backups que nadie verifica. Sin una visión integral del riesgo cibernético.

El problema no es la falta de herramientas. Es la falta de un marco de referencia que conecte estrategia, personas, procesos y tecnología de forma coherente.

"La ciberseguridad no es un problema de tecnología — es un problema de gestión. Y todo problema de gestión necesita un framework."

Para eso existe el NIST Cybersecurity Framework 2.0. Esta es la primera entrega de una serie de 7 publicaciones donde vamos a aplicarlo completamente, función por función, a través de un caso de estudio concreto: TechCorp Latam.

Cada publicación funciona de forma independiente, pero el mayor valor lo obtendrás siguiéndola en orden. Activa las notificaciones del blog para no perderte ninguna entrega.

¿Qué es el NIST Cybersecurity Framework?

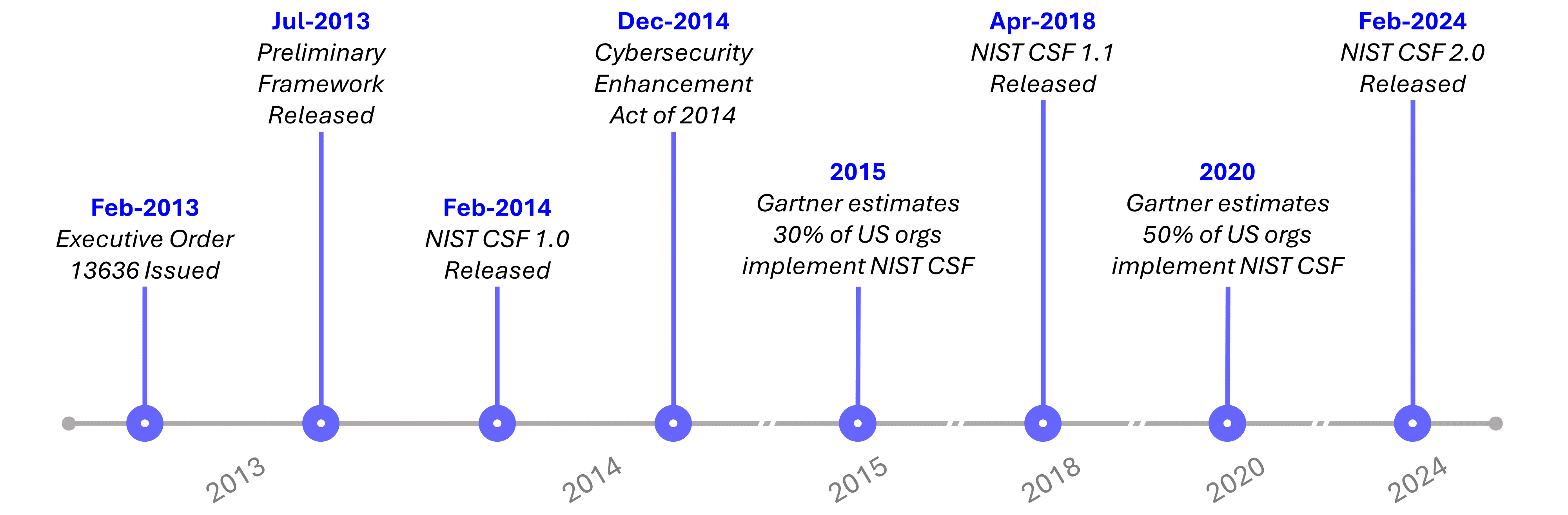

El NIST Cybersecurity Framework (CSF) es una guía desarrollada por el National Institute of Standards and Technology del gobierno de los Estados Unidos. Fue creada en 2014 para proteger infraestructuras críticas, pero su claridad y flexibilidad la convirtieron en el estándar de referencia global para organizaciones de cualquier sector y tamaño.

No es una norma de cumplimiento obligatorio. Es un framework voluntario que proporciona un lenguaje común y una estructura lógica para gestionar el riesgo de ciberseguridad de forma continua y adaptable.

NIST CSF 2.0: ¿Qué cambió respecto a la versión 1.1?

En febrero de 2024 el NIST publicó la versión 2.0, la actualización más significativa desde la creación del framework. Estos son los cambios principales:

- 5 funciones (sin Govern)

- Enfocado en infraestructura crítica

- Gestión de cadena de suministro básica

- Sin Perfiles de Implementación formales

- Integración limitada con otros frameworks

- 6 funciones — nueva: GOVERN

- Para cualquier organización, cualquier tamaño

- C-SCRM reforzado significativamente

- Perfiles Current / Target implementados

- Alineación con ISO 27001, COBIT, CIS Controls

1. Nueva función: GOVERN

La adición más importante. La v2.0 introduce GOVERN (GV) como función transversal que establece el contexto organizacional, roles, responsabilidades y la estrategia de gestión de riesgos. Es la columna vertebral de todo el programa.

2. Alcance universal

La v1.1 estaba orientada a operadores de infraestructura crítica. La v2.0 es explícitamente para cualquier organización, sin importar tamaño ni sector — mucho más accesible para PyMEs y startups tecnológicas.

3. Gestión de riesgos en la cadena de suministro

Con ataques como el de SolarWinds como precedente, la v2.0 refuerza las categorías de Cybersecurity Supply Chain Risk Management (C-SCRM): tu postura de seguridad depende también de tus proveedores.

4. Perfiles de implementación

Se introducen los Organizational Profiles para documentar el estado actual (Current Profile) versus el estado deseado (Target Profile), facilitando la planificación y la comunicación con la dirección.

Las 6 funciones del NIST CSF 2.0

El corazón del framework son sus 6 funciones, que representan los pilares de un programa maduro. No son pasos secuenciales — son capacidades que operan de forma simultánea y continua.

Define la estrategia, roles, políticas y cultura de ciberseguridad de la organización.

Nueva en v2.0Inventario de activos, evaluación de riesgos y comprensión del entorno organizacional.

Controles y salvaguardas para limitar o contener el impacto de un incidente.

Identifica la ocurrencia de eventos de ciberseguridad de forma oportuna.

Acciones de contención y gestión ante un incidente de ciberseguridad detectado.

Restaura capacidades afectadas y mejora la postura de seguridad post-incidente.

Estructura interna: categorías y subcategorías

Cada función se divide en categorías y subcategorías que describen resultados específicos a alcanzar. En total, la v2.0 contiene 106 subcategorías de resultados:

| Función | Código | Categorías | Subcategorías |

|---|---|---|---|

| Govern | GV | 6 | 22 |

| Identify | ID | 5 | 21 |

| Protect | PR | 5 | 21 |

| Detect | DE | 2 | 7 |

| Respond | RS | 4 | 17 |

| Recover | RC | 2 | 6 |

El caso de estudio: TechCorp Latam

A lo largo de esta serie utilizaremos a TechCorp Latam como hilo conductor — una empresa ficticia que representa a miles de organizaciones reales en la región.

🏢 TechCorp Latam — Perfil inicial

¿Te suena esta historia? Para muchas empresas medianas, un requisito contractual o una auditoría inesperada es el primer empujón real hacia la madurez en seguridad.

En los posts 5 y 6 (RESPOND y RECOVER), TechCorp Latam enfrentará un incidente de ransomware. El nivel de preparación que construyan función por función determinará qué tan rápido pueden recuperarse — y cuánto les cuesta no haberlo hecho antes.

Conclusión: ¿Por qué importa esto para tu organización?

El NIST CSF 2.0 no es un documento burocrático para grandes corporaciones. Es una hoja de ruta práctica que cualquier organización puede adoptar para pasar de una postura reactiva a una proactiva frente al riesgo cibernético.

No requiere que implementes las 106 subcategorías de golpe. El framework está diseñado para que priorices según tu contexto, tu riesgo y tu capacidad. TechCorp Latam lo hará exactamente así — y verás exactamente qué decisiones toma, por qué las toma y qué resultado obtienen.

El NIST CSF 2.0 es aplicable a cualquier organización · La v2.0 agrega GOVERN como función central · TechCorp Latam parte desde cero · La serie cubre evaluación + implementación de cada función.

📅 Próximas entregas de la serie

Una publicación por día. Cada una cubre evaluación, implementación y caso de estudio de la función correspondiente.

No hay comentarios.:

Publicar un comentario